## 0x00 漏洞背景

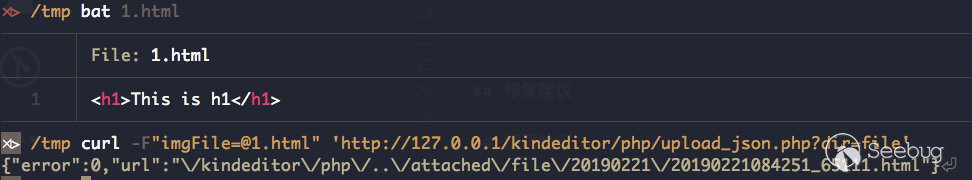

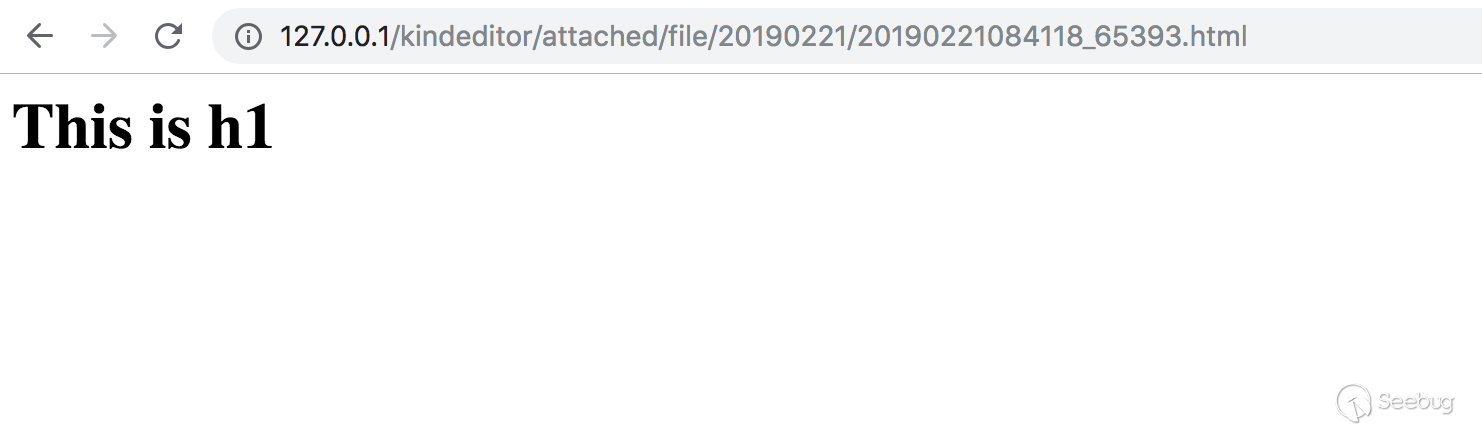

2019 年 02 月 21 日,360CERT监测业内安全公司发布了多个政府网站被上传了非正常 HTML 页面。攻击者通过这些网站的 KindEditor 编辑器组件的漏洞进行攻击利用,KindEditor 组件中的upload_json.php 上传功能文件允许被直接调用从而实现任意上传 htm,html,txt 等文件到服务器。

## 0x01 漏洞详情

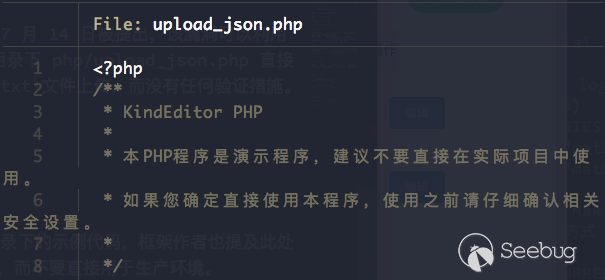

该漏洞于 2017 年 7 月 14 日被提出,该漏洞可以利用 KindEditor 项目目录下 php/upload_json.php 直接进行(html, htm, txt)文件上传,而没有任何验证措施。

## 0x02 修复建议

及时删除 php/* 目录下的示例代码,框架作者也提及此处的代码只是用于测试,不要直接用于生产环境。

## 0x03 漏洞验证

暂无评论